Disobey – Selviytymisopas vuoden hakkeritapahtumaan

Jos olet kiinnostunut tietoturvasta tai hakkeroinnista, tule ensi vuonna Disobeyhin. Jos haluat osallistua hakkerointihaasteeseen, ota kavereita mukaan.

Teksti: Valhe Kouneli, Tapio Berschewsky

Kuvat: Disobey, Nasu Viljanmaa

Disobey on paras hakkeritapahtuma Suomessa, riippumatta lähtötasostasi. Kerroimme tapahtumasta ja sen tavoitteista laajasti viime vuonna (Skrolli 2017.1); tieto on yhä ajankohtaista. Tällä kertaa pureudumme siihen, miten harrastuneemmalle kohdeyleisölle tarkoitettuun päähaasteeseen kannattaa varautua. Disobeyn runsaaseen muuhun sisältöön voit tutustua lukemalla oheisen kainalojutun signaalihakkeroinnista ja tsekkaamalla esitykset tapahtuman Youtube-kanavalta.

Disobeyn jokavuotinen haaste koostuu erilaisista piilotetuista vihjeistä, jotka johtavat seuraaviin vihjeisiin, jotka taas seuraaviin ja niin edelleen. Pelissä eteenpäin päästäkseen on osattava tunnistaa vihjeet ja tulkittava ne oikein. Monipuolinen tietämys erilaisista hakkerointiin kytkeytyvistä asioista kuten elektroniikasta ja tietoliikenneprotokollista on tarpeen, mutta myös loogista päättelykykyä ja luovuutta vaaditaan. Mukaan kannattaa koota noin neljän hengen tiimi ja varustautua hyvin. Haasteesta saa eniten irti joukolla.

Osassa vinkeistä vaaditaan myös nörttikulttuurin yleistuntemusta. Esimerkiksi tämän vuoden haasteessa piti muun muassa tietää, mikä on Konami-koodi, sekä tunnistaa Commander Keen -fontti, japanilaiset numeromerkit ja Star Warsissa esiintynyt Viper probe droid. Etenkin tässä asiassa useampi apupää tulkitsemassa vihjeitä on hyödyksi.

Haasteessa ei päässyt etenemään loputtomasti ottamatta yhteyttä Disobeyn omaan, niin kutsuttuun hostiilin paikallisverkkoon. Kuten viime vuonna, tänäkin vuonna se tarkoitti koneensa antamista vapaaehtoisesti kaikenlaisten hakkerointiyritysten kohteeksi. Toisaalta, kuten allekirjoittanutta lohdutettiin, ”hakkerit eivät pasko omalle tontilleen”. Vaikka lupa oli rellestää, tiedä sitten kuinka moni niin oikeasti teki. Tietoturvastaan epävarmempi tai tarkempi halunnee silti pakata Disobeytä varten mukaansa läppärin, joka ei sisällä sensitiivistä dataa, mutta jolle on kuitenkin asennettu valmiiksi erilaisia hyötyohjelmia. Arkikäyttöläppärinsä tapahtumaan mukaan ottavan kannattaa vähintään varmistaa, että uusimmat tietoturvapäivitykset on ajettu.

Lisää pakkaamisvinkkejä ensi vuotta varten: Omat wlan-verkot oli kielletty Disobeyssä, joten mukana on hyvä olla oman älypuhelimen ja läppärin välille sopiva datapiuha. Myöhemmissä haasteen vaiheissa ja eri tapahtumasponsorien omissa haasteissa saattoi hyötyä spesifeistä työkaluista, kuten esimerkiksi steganografiasoftasta, heksaeditorista, sopivasta ohjelmointiympäristöstä tai virtuaalikoneesta. Sellaisia on hyvä olla ”pakattuna mukaan” omalle läppärille valmiina. Porttiskanneria tarvitsee tuskin mainita. Tänä vuonna hyötyä oli myös micro-usb-piuhasta, mutta sellaisen olisi varmaan saanut tarvittaessa lainaan joltakulta.

Kukaan ei ratkaissut vuonna 2018 Disobeyn virallista hakkerointihaastetta loppuun asti. Moni pääsi kuitenkin pitkälle, ja tapahtumasponsoreiden haasteista moni ratkaistiin. Aiheesta kiinnostuneiden kannattaa pysyä kuulolla, sillä saatamme julkaista blogissamme (skrolli.fi/blogi) tai seuraavassa numerossa vielä lisää tietoa Disobeyn 2018 eri haasteista ja niiden ratkaisuista. [Ratkaisut julkaistiin sittemmin Skrollin toimituksen blogissa: Ajattele, älä tottele – Disobey-ratkaisuja.]

Disobeyn keskiössä ovat haasteen lisäksi esitykset, työpajat ja uusien kontaktien luominen. Yksi työpajoista oli niin haluttu, että osallistujalista täyttyi hetkessä. Pyysimme siis Oona Räisästä kirjoittamaan sen missanneille oheisen käsittelyn signaalihakkerointityöpajan sisällöstä.

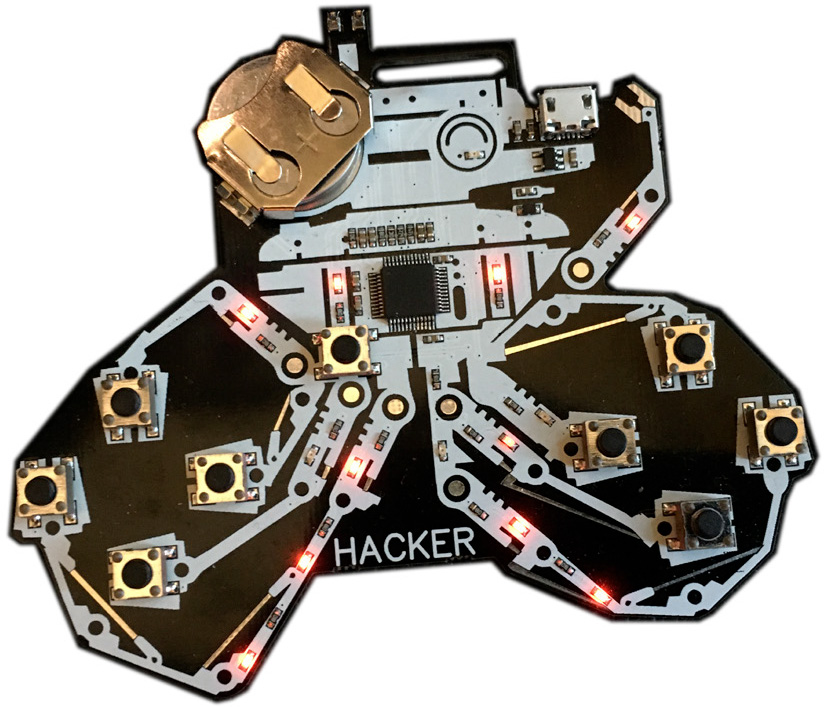

Kävijäbadget olivat tänäkin vuonna pieniä, elektronisia laitteita. Laitteen toiminta, piirilevylle painetut kuvat ja kuvakoodit sekä badgen nauhasta löytyvät merkit toimivat ensimmäisinä hakkerointihaasteen vihjeinä. Badgen väri ja toiminnallisuus muuttui hieman sen mukaan, minkä tyyppinen kävijä oli kyseessä, ja haasteeseen osallistuneiden piti sekä kommunikoida keskenään että laittaa badgensa kommunikoimaan keskenään päästäkseen haasteessa eteenpäin. Sellaisenaan badge toimii myös peliohjaimena, joten tapahtuman jälkeen kotiinvietäväksi ei jäänyt pelkkää elektroniikkaromua.

Kävijäbadget olivat tänäkin vuonna pieniä, elektronisia laitteita. Laitteen toiminta, piirilevylle painetut kuvat ja kuvakoodit sekä badgen nauhasta löytyvät merkit toimivat ensimmäisinä hakkerointihaasteen vihjeinä. Badgen väri ja toiminnallisuus muuttui hieman sen mukaan, minkä tyyppinen kävijä oli kyseessä, ja haasteeseen osallistuneiden piti sekä kommunikoida keskenään että laittaa badgensa kommunikoimaan keskenään päästäkseen haasteessa eteenpäin. Sellaisenaan badge toimii myös peliohjaimena, joten tapahtuman jälkeen kotiinvietäväksi ei jäänyt pelkkää elektroniikkaromua.Signaalien salat

Teksti ja kuva: Oona Räisänen

Signaalien tutkiminen on ollut harrastukseni jo pitkään. Pidin Disobeyssä ilahduttavan monia kiinnostaneen työpajan signaalien perusasioista ja erityisesti harrastuksessa käyttämistäni työkaluista. Signaaleilla tarkoitan mitä tahansa mitattavissa olevaa asiaa, joka muuttuu ajan suhteen: usein se on radioaalto tai ääni, mutta se voi olla myös sähkönkulutus, valon määrä tai vaikka GPS-sijainti.

Yksinkertaisimmillaan tällainen mittaustyökalu on vaikkapa iPhone-sovellus SpectrumView, joka näyttää puhelimen mikrofoniin tulevan äänen taajuusjakauman reaaliaikaisesti. Sovellusta kokeilemalla saa hieman käsitystä siitä, miten ihmiskorvalle tutut aistimukset kuten äänenväri ja äänenkorkeus ovat kytköksissä signaalien taajuuksiin ja taajuusjakaumaan. Älypuhelin myös kuulee jonkin verran korkeampia ääniä kuin ihminen, joten käytän tätä sovellusta joskus ultraäänien lähteiden etsimiseen.

Radiosignaalien vastaanottamiseen tarvitaan hieman lisälaitteita. Halvimmillaan se onnistuu tietokoneen USB-porttiin kytkettävällä, parinkymmenen euron hintaisella RTL-SDR-radiolla. Nämä olivat alun perin digi-tv-vastaanottimiksi kehitettyjä laitteita, joita hakkerit oppivat virittämään alkuperäisten taajuusalueiden ulkopuolelle. Nyt niillä voi kuulla kaikenlaista yleisradiolähetyksistä radioamatöörikeskusteluihin. Radiosignaaleja kuunnellessa on kuitenkin muistettava, että lain mukaan niiden sisältöä ei saa mitenkään välittää eteenpäin, elleivät ne ole julkisiksi tarkoitettuja.

Tällaisen USB-tikkuradion saa toimimaan vaikkapa Gqrx-ohjelman avulla. Ohjelmalla voi virittää tikun haluamalleen taajuudelle, tarkastella näkyykö taajuuden lähistöllä lähetyksiä ja myös kuunnella analogisia AM- ja FM-radiolähetteitä. Tällaista tietokoneavusteista radioviestintää kutsutaan yleisemmin ohjelmistoradioksi eli SDR:ksi. [Toim. huom.: Aihetta sivutaan myös Skrolli 2017.3:n artikkelissa, webissä: Radioamatööriliikenne digitalisoituu.]

Gqrx-ohjelma näyttää RTL-SDR-tikun vastaanottamaa signaalia reaaliajassa.

Gqrx-ohjelma näyttää RTL-SDR-tikun vastaanottamaa signaalia reaaliajassa.Viime aikoina olen ollut enemmän kiinnostunut digitaalisista radiolähetteistä. On kiinnostava palapeli tallentaa pätkä lähetystä ja pohtia, millä tavoin data siirtyy radioaallon mukana. Onko bitit koodattu aallon amplitudin vai taajuuden vaihteluun? Vai voisiko mukana olla jotain ovelampaa, kuten vaihesiirtymiä? Kuinka nopeasti dataa siirtyy ja kauanko yksi bitti kestää? Muodostavatko bitit tavuja tai muunlaisia ryhmiä?

Tallennettujen signaalien tutkimiseen käytän baudline-ohjelmaa. Se tarjoaa monenlaisia havainnollistavia näkymiä ja mittatyökaluja. Esimerkiksi bittinopeuksien tai muun rytmisyyden määrittämiseen voi käyttää erityistä aikajaksokursoria. Baudline on ilmainen, mutta sen lähdekoodi on suljettu. Avoimen lähdekoodin ohjelmistoista esimerkiksi Inspectrum on samankaltainen.

Komentorivityökaluista sox (sound exchange) on ehdoton suosikkini. Sillä voi esimerkiksi helposti muuntaa signaalin näytteistystaajuuden tai purkaa äänitiedostoja helposti käsiteltäväksi raa’aksi PCM-dataksi. Minimodem-ohjelmalla voi purkaa hyvin yleistä taajuusavainnusta eli FSK:ta käyttäviä digitaalisia lähetteitä. Multimon-ng puolestaan purkaa useita muita lähetteitä, kuten lankapuhelimien DTMF:ää ja hakulaitteiden POCSAGia.

Signal Identification Wiki ja Viestintäviraston taajuusjakotaulukko ovat hyviä internet-lähteitä signaalien alkuperän selvittämiseen. Monille lähetteille on myös yleensä olemassa jokin standardi tai kuvausdokumentti, jonka avulla sisältö voidaan selvittää.

Mikä Disobey?

Disobey on nyt kolme kertaa järjestetty tapahtuma, jonka tarkoituksena on levittää muillekin sitä tietotaitoa, joka hakkereilla on. Ajatuksena on edistää ihmisten kykyä suojautua alati vaarallisemmassa digitaalisessa ympäristössä niiltä uhilta, joiden taltuttamiseen valtiot tai yritykset eivät pysty. Disobeyn pääjärjestäjä on Skrollinkin avustajalistoilta löytyvä Benjamin ”NotMyNick” Särkkä. Lisätietoa tapahtumasta löytää osoitteesta disobey.fi tai liittymällä ircnetin #disobey.fi-kanavalle.